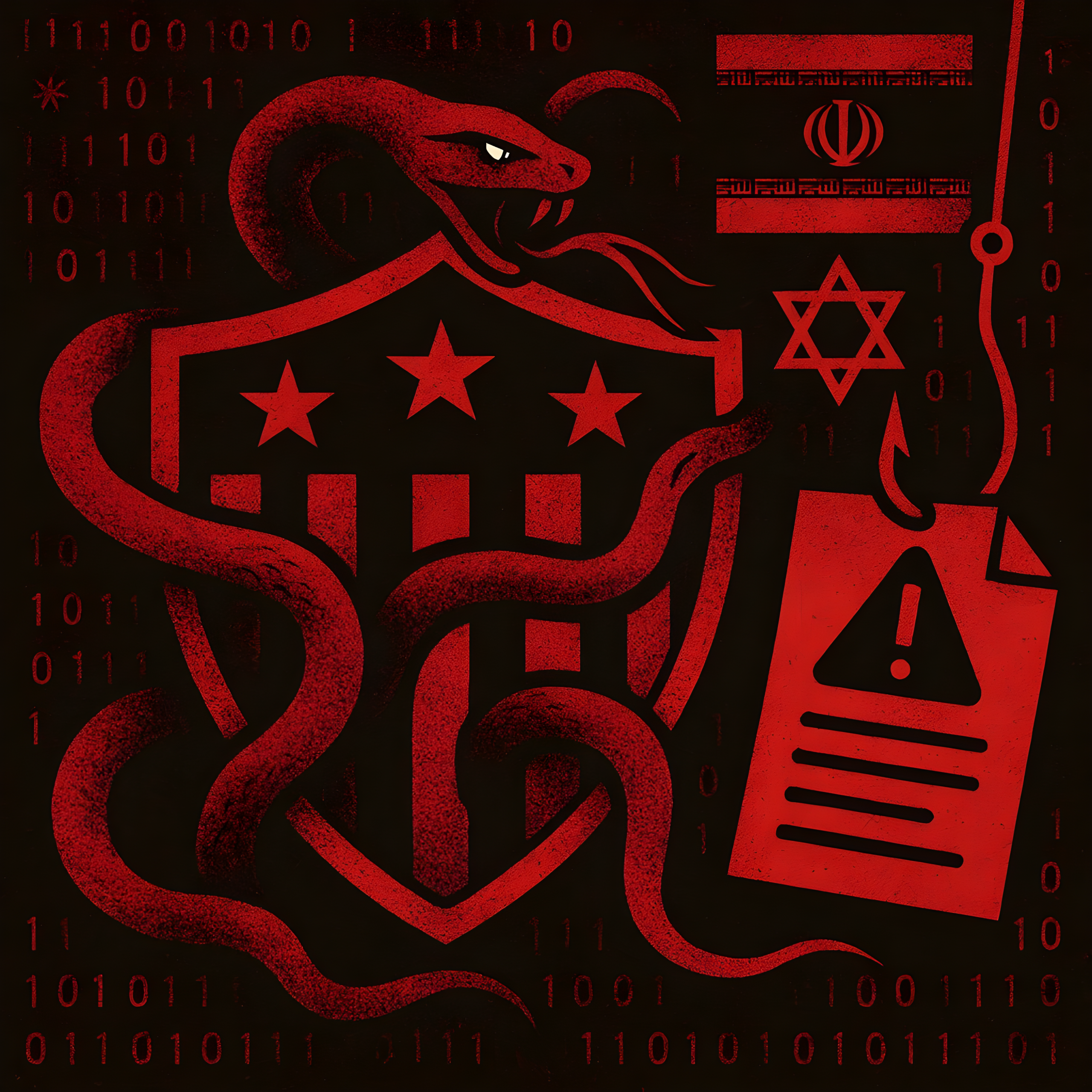

Хакери ‘SmudgedSerpent’ націлені на експертів політики США на тлі напруженості відносин Іран-Ізраїль🐍

Група хакерів ‘SmudgedSerpent’, пов’язана з Іраном, активізувала атаки на експертів політики США, використовуючи фішингові кампанії для встановлення шкідливого ПЗ. За даними The Hacker News, з жовтня 2025 року зафіксовано понад 15 інцидентів, де зловмисники надсилали листи, масковані під офіційні запрошення від аналітичних центрів, що вели на фейкові сайти з інфікованими файлами. Атаки включають використання RAT для кейлогінгу, крадіжки файлів та віддаленого контролю, з фокусом на експертів з Близького Сходу. ‘SmudgedSerpent’ еволюціонувала тактику: від простого фішингу до стелс-інструментів з використанням легітимних платформ як Google Drive для доставки малвару. Група пов’язана з IRGC (Корпус вартових ісламської революції), і атаки посилюються на тлі ескалації конфлікту Іран-Ізраїль. Інші загрози: cracking TEE в процесорах Intel/AMD для витоку ключів, що загрожує хмарним сервісам. Dark Web інструмент для масових витоків даних полегшує атаки для новачків. Тижневий рекап показує зростання атак на 35% у Q4 2025, з фокусом на політику через геополітичну напругу. Експерти радять перевірку email, використання hardware токенів та моніторинг мереж. ‘SmudgedSerpent’ використовує AI для аналізу цілей, роблячи атаки персоналізованими. Це загрожує національній безпеці США, де витік даних може вплинути на дипломатію.

Вплив атаки поширюється на політичні аналітичні центри та урядові установи, викликаючи ризик дезінформації та компрометації джерел. Рекомендації включають впровадження EDR-систем, регулярні аудити та співпрацю з CISA для обміну IOC. Для експертів: уникати підозрілих посилань, використовувати VPN для комунікацій. Кампанія ‘SmudgedSerpent’ сигналізує про державне шпигунство в контексті регіональних конфліктів, де Іран компенсує санкції кібератаками.