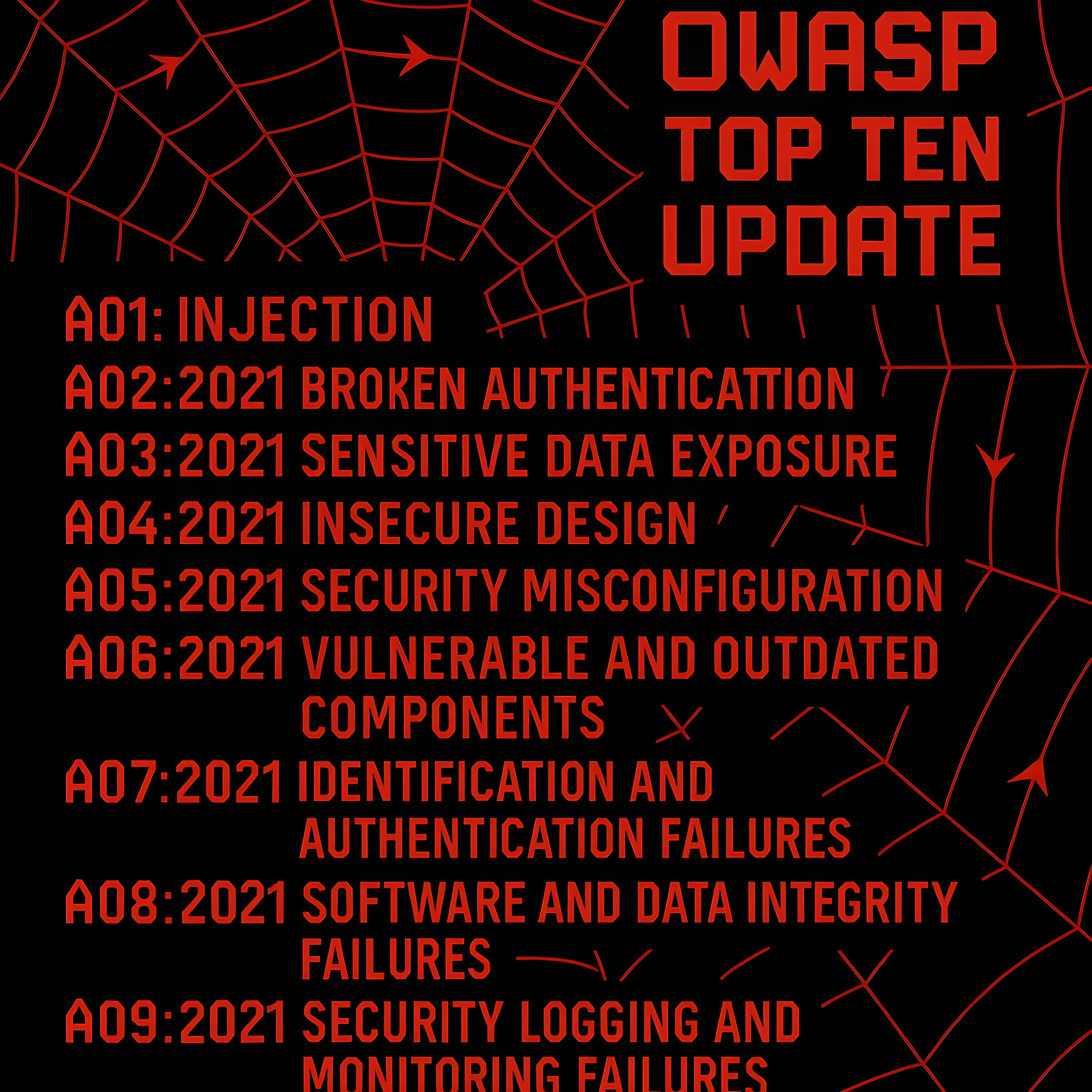

OWASP оновлює Top Ten ризиків веб-додатків☁️

OWASP (Open Web Application Security Project) 14 листопада оновила свій Top Ten список ризиків безпеки веб-додатків. За даними Tenable, новий список включає A01:2025 Broken Access Control, A02:2025 Cryptographic Failures, A03:2025 Injection та нові, як A04:2025 Insecure Design та A05:2025 Security Misconfiguration. Оновлення реагує на зростання AI-атак та хмарних загроз, де injection тепер включає prompt injection для LLM. Експерти зазначають, що ці ризики становлять 90% усіх веб-бречів, за Veracode, з фокусом на API та мікросервіси.

Тренд 2025: веб-атаки зросли на 35%, за Akamai, через зростання онлайн-сервісів. Рекомендації: впровадіть OWASP стандарти в розробку; використовуйте інструменти як ZAP чи Burp Suite для тестування; моніторте доступи за допомогою IAM (як Okta); уникайте дефолтних конфігурацій. Для розробників: тестуйте на injection з SQLMap та впровадіть WAF (Web Application Firewall, як Cloudflare). Компаніям: проведіть регулярні пентести та навчайте команди з DevSecOps. Якщо додаток зламаний, ізолюйте та перевірте логи. OWASP радить інтеграцію з CI/CD для автоматизованого сканування. Це оновлення підкреслює еволюцію ризиків, з акцентом на AI та хмари. Якщо ваша веб-аплікація в ризику, перевірте на OWASP Top Ten за допомогою безплатних інструментів. Загалом, це ключовий гайд для захисту веб-додатків від сучасних загроз, з акцентом на проактивний підхід.