🧠 Активна AiTM фішинг-кампанія проти AWS: зловмисники перехоплюють сесії та MFA в реальному часі

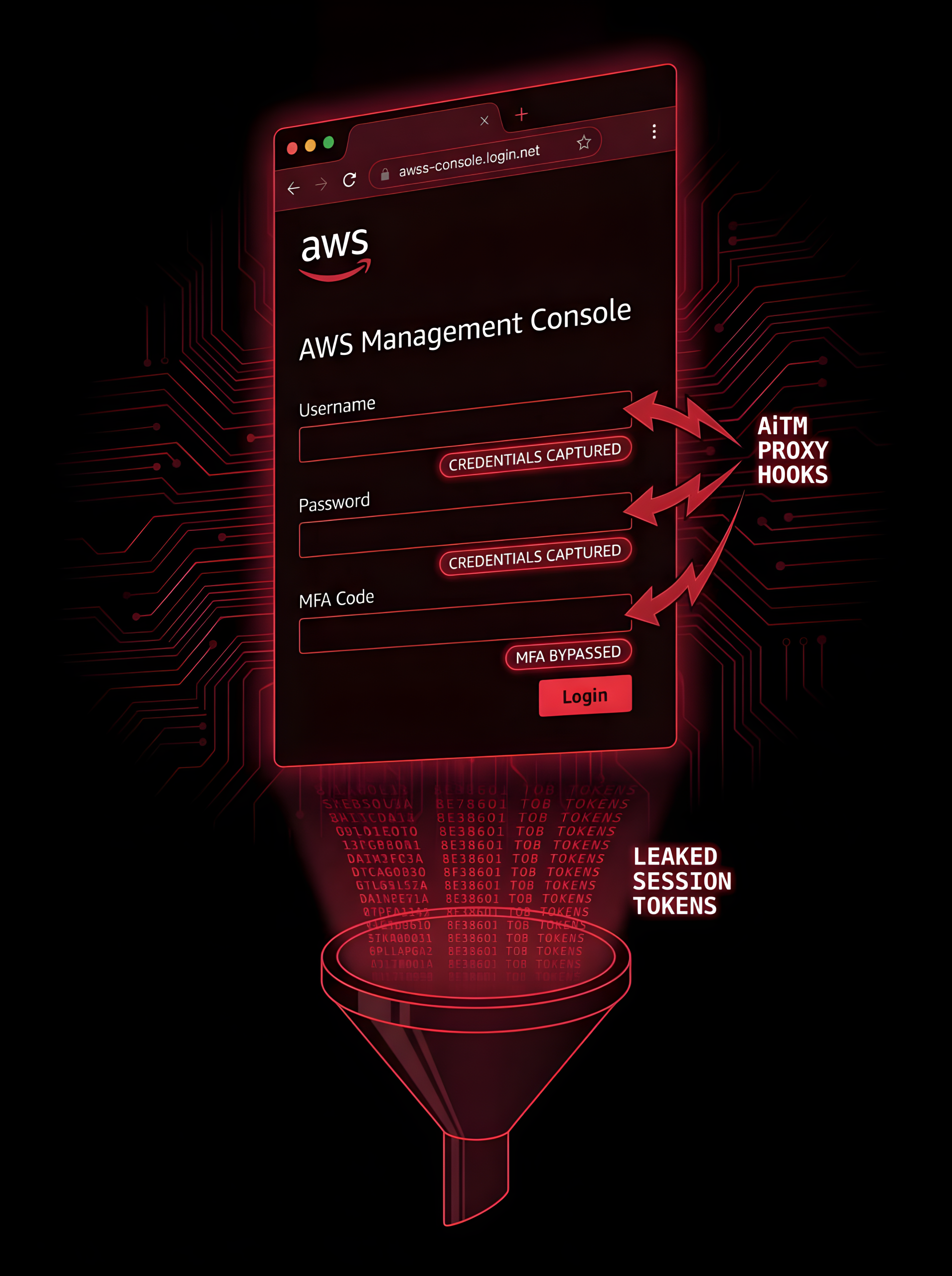

Дослідники Datadog Security Research виявили активну кампанію adversary-in-the-middle (AiTM) фішингу, спрямовану на облікові записи Amazon Web Services Console. Зловмисники надсилають фальшиві електронні листи з темами на кшталт «Підозріла активність у вашій організації» або «Терміново: перевірте безпеку email», які попереджають про нібито незвичайну cross-account активність з використанням IAM-ролі. Листи містять посилання на typosquatted домени, які імітують офіційні AWS-сервіси. Жертва потрапляє на сторінку, що ідеально копіює AWS Management Console sign-in інтерфейс, включаючи стилі, логотипи, OAuth-параметри та навіть AWS-хостовані активи.

Сторінка працює як живий зворотний проксі: усі запити жертви в реальному часі передаються на справжній AWS-ендпоінт аутентифікації, а відповіді — назад. Коли жертва вводить пароль і проходить MFA, зловмисник бачить усе миттєво, перехоплює сесійні токени та, ймовірно, одноразові коди. У задокументованому випадку оператор увійшов у скомпрометований AWS-акаунт через 20 хвилин після введення даних жертвою, використовуючи VPN-вихідний вузол. Кампанія активна з кінця лютого, інфраструктура швидко ротується: домени змінюються, використовуються різні IP, а керування кітом відбувається через відкритий інтерфейс на порту 3000. Зловмисники використовують готові AiTM-кити, що робить атаку доступною навіть для менш досвідчених хакерів.