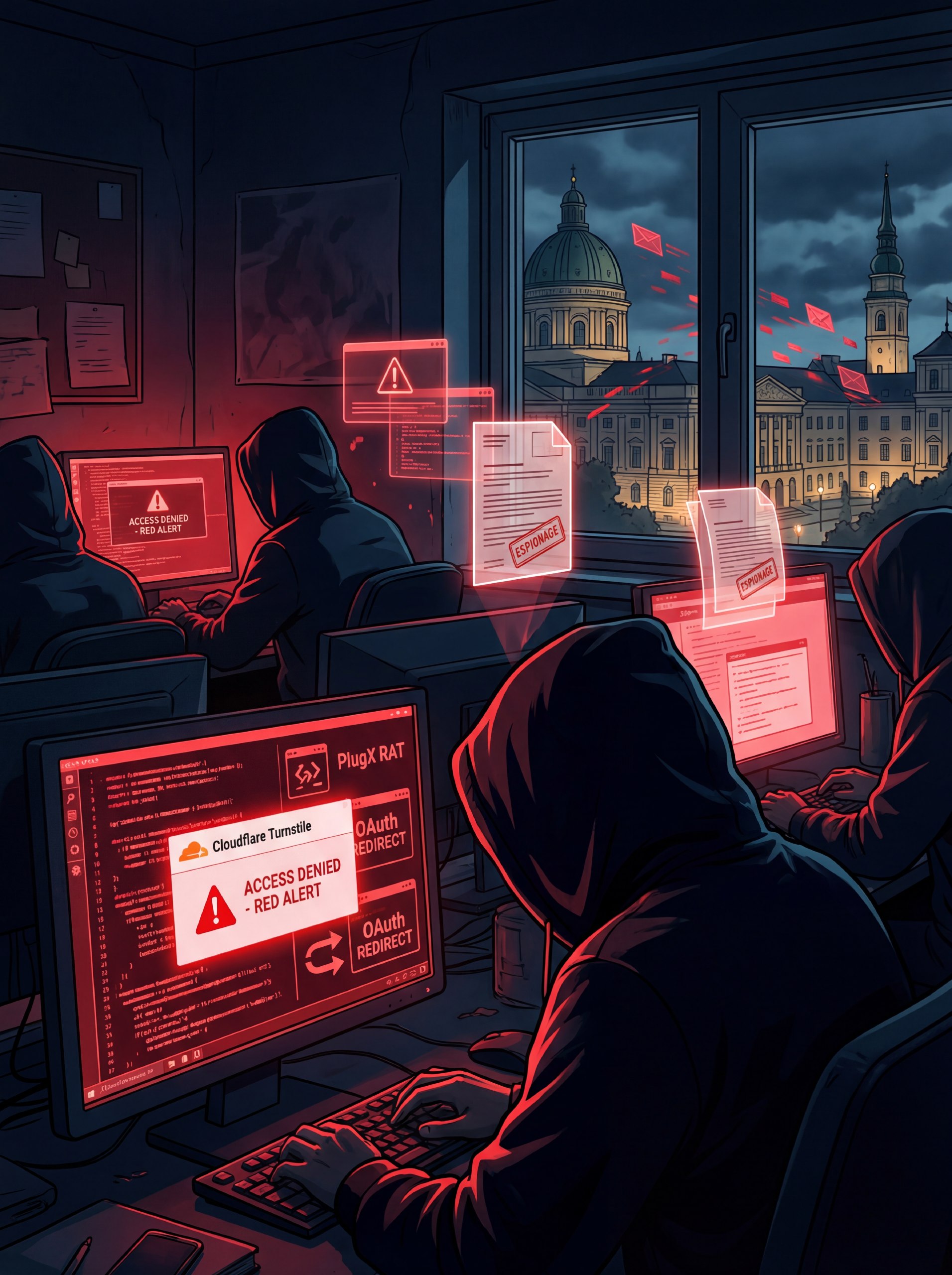

🕵️♂️ Китайська група TA416 атакує уряди Європи за допомогою PlugX і фішингу через OAuth

Китайська хакерська група TA416, яку також пов’язують з іншими назвами DarkPeony, RedDelta, Red Lich, SmugX, UNC6384 і Vertigo Panda, відновила активність проти європейських урядових і дипломатичних організацій з середини 2025 року після дворічної перерви в цьому регіоні. Група проводила кілька хвиль атак на дипломатичні місії країн ЄС і НАТО в різних європейських державах. Хакери використовували веб-баги та доставку шкідливого ПЗ, змінюючи ланцюжки зараження: вони зловживали сторінками виклику Cloudflare Turnstile, перенаправленнями OAuth і файлами проєктів C#. Це дозволило їм оновлювати свій власний троян PlugX, який є відомою програмою віддаленого доступу для шпигунства. Паралельно TA416 проводила схожі кампанії проти дипломатичних і урядових об’єктів на Близькому Сході. Дослідники Proofpoint Марк Келлі та Георгі Младенов підтвердили приналежність активності саме цій групі.

Технічні деталі показують, що група постійно оновлює корисне навантаження PlugX, аби уникнути виявлення. Атаки починалися з фішингу, де жертви переходили за посиланнями, що обходили стандартні захисні механізми через OAuth і Cloudflare. Наслідки включають потенційне викрадення даних і компрометацію систем у цільових організаціях, що могло призвести до витоку конфіденційної інформації про дипломатичні контакти та урядові операції. Жодних конкретних CVE не згадується, але вектор полягав саме в комбінації фішингу та кастомного ПЗ.