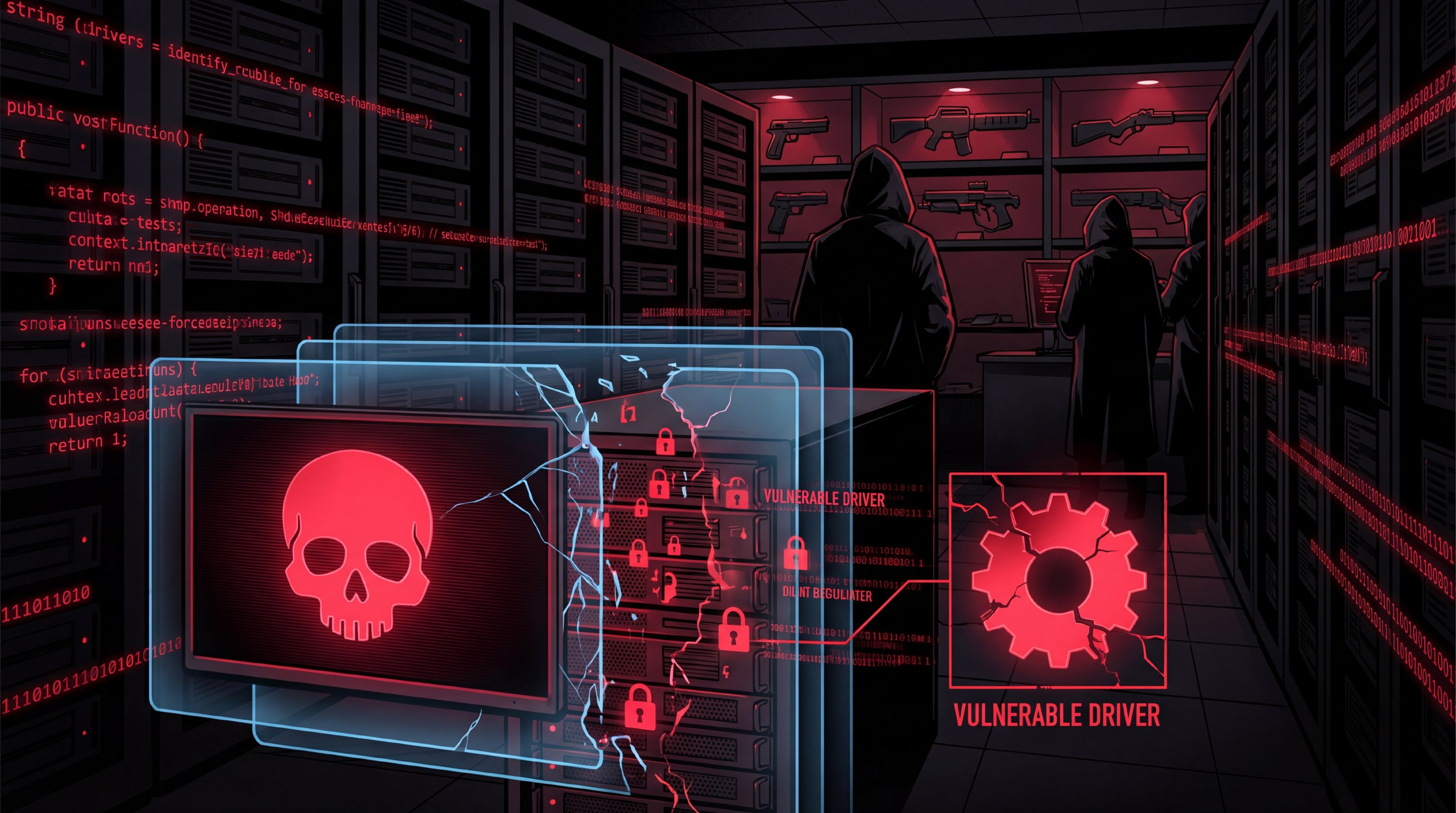

🛡 Звіт ESET: Хакери використовують нові методи вимкнення систем захисту (EDR)

Дослідники компанії ESET опублікували звіт про еволюцію технік вимкнення систем виявлення та реагування на кінцевих точках – EDR. Згідно з даними за останні 24 години, зловмисники почали масово відходити від класичного методу використання вразливих драйверів на користь бездрайверних методів, що використовують легітимні утиліти для боротьби з руткітами, такі як GMER та PC Hunter. Зафіксовано використання майже 90 різних типів інструментів-“вбивць” EDR, що значно ускладнює автоматичне виявлення атак.

Технічний аналіз показує, що зловмисники використовують кастомні скрипти командного рядка для примусової зупинки критичних процесів безпеки або перезавантаження системи в безпечний режим, де більшість захисних рішень не завантажуються. Це створює часове вікно, достатнє для розгортання шифрувальників або викрадення даних. Хронологія атак вказує на те, що ці методи активно впроваджуються афілійованими групами вимагачів для подолання сучасних бар’єрів безпеки в корпоративних мережах. Поширення таких інструментів дозволяє навіть низькокваліфікованим хакерам ефективно нейтралізувати складні системи моніторингу.