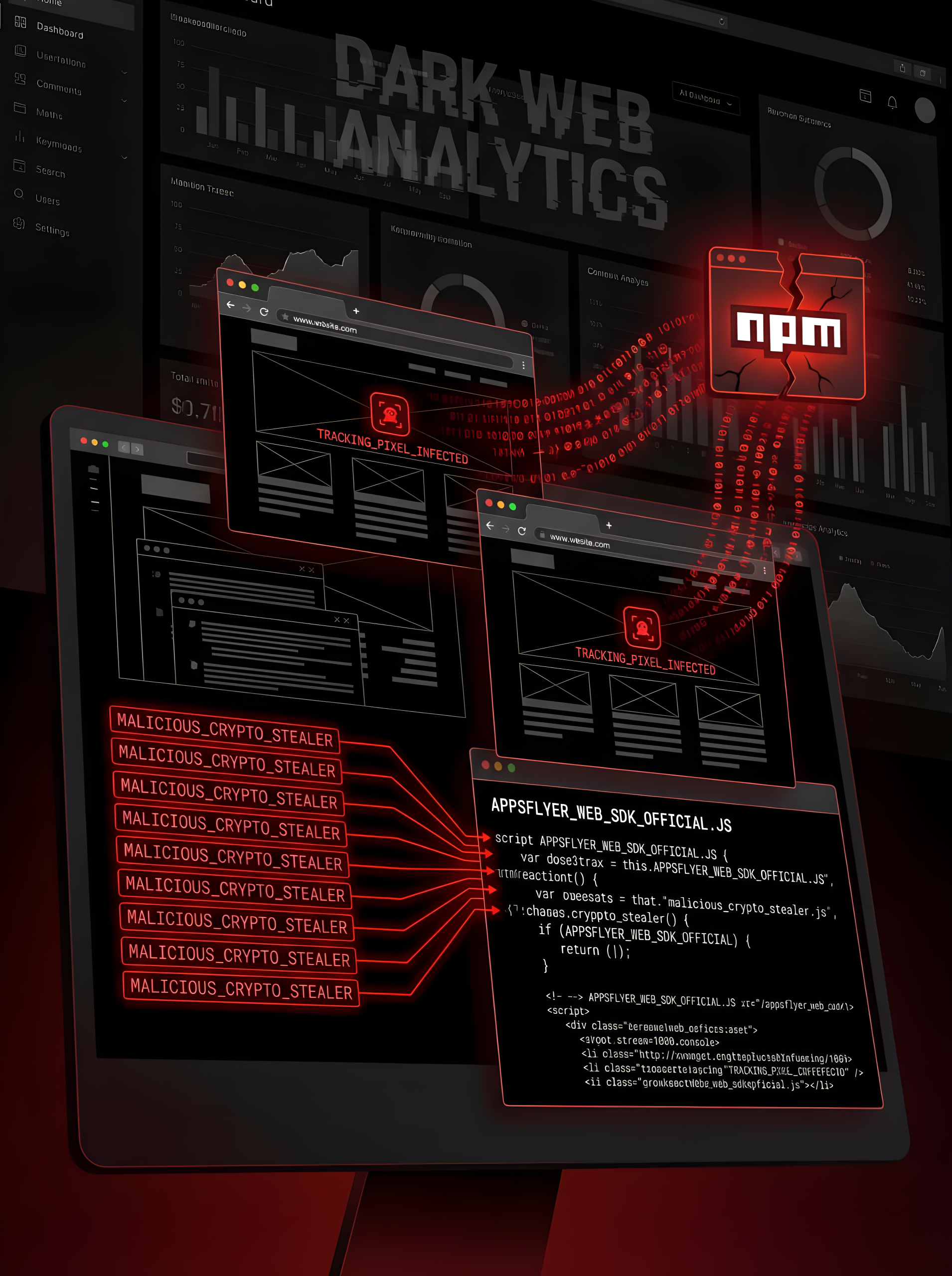

🛡 AppsFlyer Web SDK скомпрометовано: зловмисники впровадили крипто-викрадач JavaScript через supply-chain атаку

Зловмисники модифікували офіційний JavaScript-код SDK, який використовується тисячами вебсайтів для трекінгу маркетингових кампаній та аналітики мобільних додатків. Вставлений шкідливий код — це крипто-майнер та викрадач гаманців, який активується при завантаженні сторінки з інфікованим SDK. Шкідливий скрипт завантажувався з доменів, контрольованих атакуючими, і виконувався в браузері відвідувача, крадучи криптовалютні ключі, seed-фрази та виконуючи майнінг Monero без відома користувача. У AppsFlyer підтвердили інцидент і негайно повернули змінений код до чистої версії, випустивши оновлення SDK. Компанія заявила, що компрометація сталася на рівні CDN або репозиторію npm, де хакери отримали доступ до пакету. Виявити враздивість вдалося завдяки моніторингу аномальної поведінки в трафіку клієнтів, які повідомили про підозрілі запити до сторонніх серверів. Атака торкнулася сайтів з високим трафіком у сферах e-commerce, fintech та мобільних ігор, де AppsFlyer SDK інтегровано для трекінгу подій.

Наслідки атаки включають потенційну крадіжку крипто-активів у тисяч користувачів, які відвідували уражені сайти протягом періоду компрометації, а також витік даних про поведінку користувачів через додаткові логери в скрипті. Компанії-клієнти AppsFlyer змушені були терміново перевіряти свої інтеграції, оновлювати SDK та сканувати логи на ознаки викрадення. Інцидент підкреслює вразливість third-party JavaScript-компонентів у веб-екосистемі, де один скомпрометований пакет може вплинути на мільйони кінцевих користувачів без прямого доступу до їхніх пристроїв. У AppsFlyer повідомили про співпрацю з правоохоронцями та постачальниками безпеки для повного розслідування вектора компрометації. Загальна кількість уражених сайтів не розголошена точно, але моніторинг показує тисячі доменів з інфікованим кодом протягом короткого вікна.