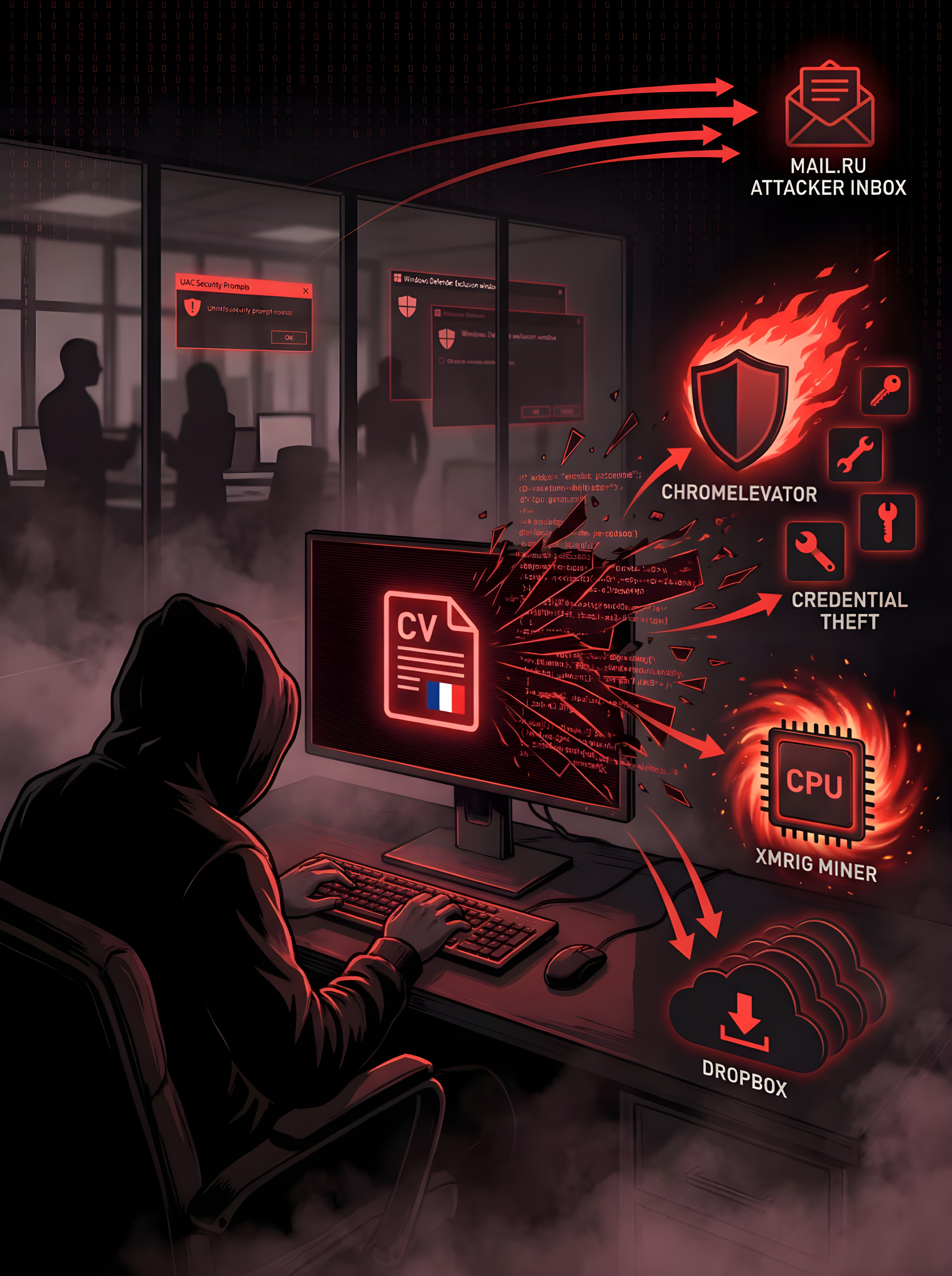

📧 Хакери розсилають фейкові резюме французькою мовою, щоб красти корпоративні облікові дані та запускати майнер Monero

Хакерська кампанія, яку Securonix позначила як FAUX#ELEVATE активно атакує французськомовні корпоративні середовища. Зловмисники надсилають фішингові листи з вкладеними VBScript-файлами, які маскуються під резюме або CV. Після запуску скрипт розгортає багатокомпонентний тулкіт для крадіжки облікових даних, витоку даних і майнінгу криптовалюти Monero. Скрипт надзвичайно обфускований — файл розміром 9,7 МБ містить 224 471 рядок, з яких лише 266 виконуваних, решта — сміттєві коментарі з випадковими англійськими реченнями. При відкритті він показує фальшиве французьке повідомлення про помилку, ніби файл пошкоджений, і запускає постійний цикл запиту прав адміністратора через UAC.

Скрипт перевіряє, чи машина входить до домену, щоб уникнути домашніх ПК, вимикає Microsoft Defender шляхом виключення всіх основних дисків , змінює реєстр для вимкнення UAC і видаляє себе. Далі завантажує з Dropbox два захищені паролем 7-Zip-архіви — gmail2.7z з інструментами крадіжки даних і майнінгу та gmail_ma.7z з утилітами для постійності. Серед інструментів — ChromElevator для обходу захисту Chromium-браузерів, VBS-скрипти для крадіжки профілів Firefox і файлів з робочого столу, XMRig-майнер, який отримує конфігурацію з компрометованого марокканського WordPress-сайту, та драйвер WinRing0x64.sys для максимального використання CPU. Дані браузерів надсилаються через SMTP з двох акаунтів mаil. ru на пошту vladimirprolitovitch@duck. com. Після крадіжки відбувається очистка, залишаються лише майнер і троян RuntimeHost.exe, який змінює правила Windows Firewall і спілкується з C2. Весь ланцюжок від запуску VBS до витоку даних займає приблизно 25 секунд.