🐛 GlassWorm повертається: шкідливе розширення Chrome маскується під Google Docs і краде все підряд

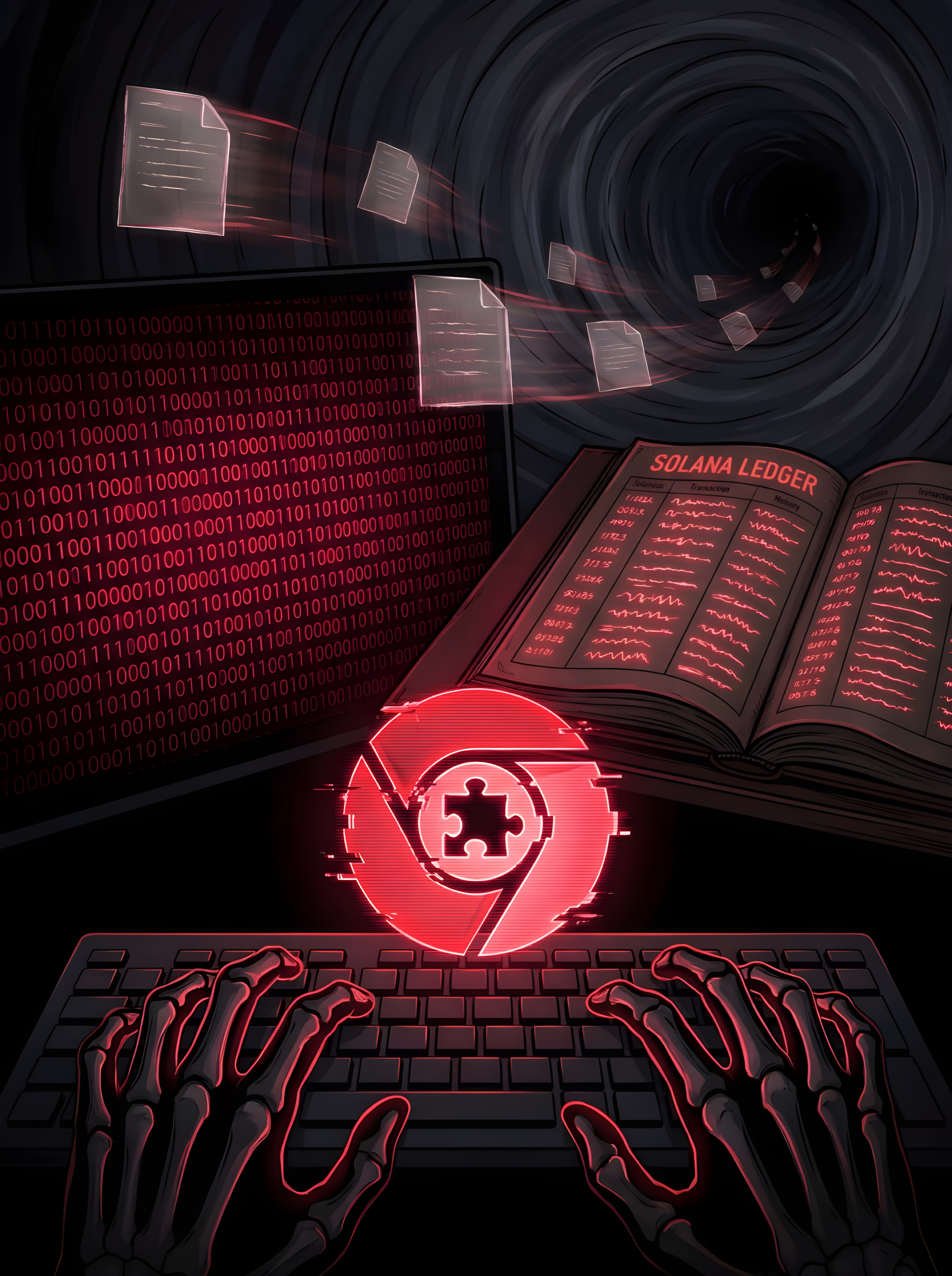

Дослідники компанії Aikido зафіксували нову хвилю кампанії GlassWorm — стійкої атаки на ланцюжок постачання програмного забезпечення, яка починається зі шкідливих пакетів у репозиторіях npm, PyPI, GitHub та Open VSX. Атака поширюється двома шляхами: через створення нових шкідливих пакетів з нуля та через компрометацію облікових записів підтримувачів відомих відкритих проєктів — після чого через їхні акаунти публікуються заражені оновлення. GlassWorm ретельно уникає зараження машин із встановленою російською локаллю. Для зв’язку з командним сервером шкідливий код використовує нетривіальний метод: звертається до мемо-полів транзакцій у мережі блокчейну Solana — замість жорстко прописаних посилань, які легко заблокувати. Другий етап зараження завантажує повноцінний фреймворк для крадіжки даних: перехоплення облікових даних, виведення криптовалютних гаманців, профілювання системи.

Нова еволюція GlassWorm включає JavaScript-троян з можливістю дистанційного доступу, який примусово встановлює у браузер Chrome шкідливе розширення під виглядом офіційного «Google Docs Offline». Це розширення фіксує натискання клавіш, зчитує файли cookie та токени сесій, робить скріншоти й виконує команди від керуючого сервера, прихованого у мемо-полях блокчейну Solana. Окремий .NET-компонент відстежує підключення апаратних криптогаманців Ledger і Trezor через USB та відображає фішингові вікна для перехоплення 24-словних фраз відновлення. Паралельно зафіксовано, що GlassWorm вперше вийшов на екосистему MCP — опублікувавши шкідливий npm-пакет, що маскується під сервер WaterCrawl MCP. Польська компанія AFINE випустила безкоштовний інструмент glassworm-hunter для сканування систем розробників на наявність артефактів GlassWorm.