🕸 Cisco Talos викрила масову автоматизовану кампанію крадіжки облікових даних: 766 серверів зламано за добу через React2Shell

Дослідники Cisco Talos розкрили масштабну автоматизовану кампанію крадіжки облікових даних, що проводиться угрупованням, яке відстежується як UAT-10608. Кампанія використовує вразливість CVE-2025-55182, відому у спільноті як React2Shell, — критичну діру в React Server Components. Ця вразливість дозволяє зловмисникам без жодної автентифікації виконувати довільний код на сервері, надсилаючи спеціально сформований HTTP-запит. На момент публікації було скомпрометовано щонайменше 766 хостів у різних регіонах і хмарних середовищах.

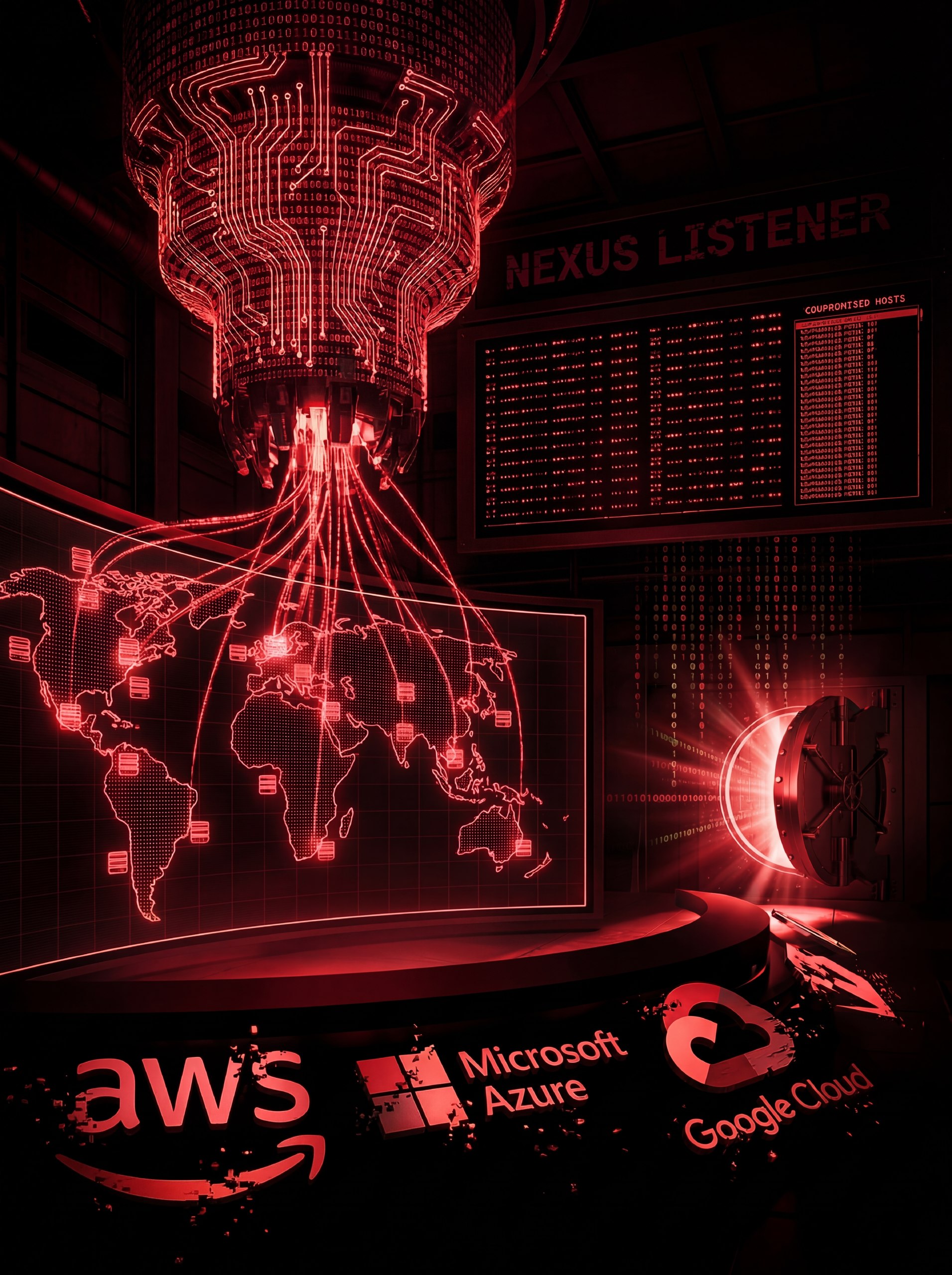

Після отримання початкового доступу UAT-10608 розгортає кількаетапний інструментарій збору даних — NEXUS Listener, — який автоматично витягує облікові дані із баз даних, SSH-ключі, секрети хмарних провайдерів AWS, Azure та Google Cloud, конфігурації Docker-контейнерів, токени Kubernetes, а також API-ключі платіжних систем Stripe, репозиторіїв GitHub та GitLab, поштових платформ SendGrid та AI-сервісів OpenAI, Anthropic, NVIDIA NIM. Зібрані дані надходять на командно-контрольний сервер зловмисників. Дослідники Talos виявили незахищений екземпляр NEXUS Listener, що дозволило їм переглянути внутрішній дашборд хакерів: система зафіксувала злам 766 хостів в рамках однієї доби, надаючи операторам зручний інтерфейс для пошуку та аналізу викрадених даних. Talos передала інформацію про скомпрометовані облікові дані сервісам AWS і GitHub для блокування.