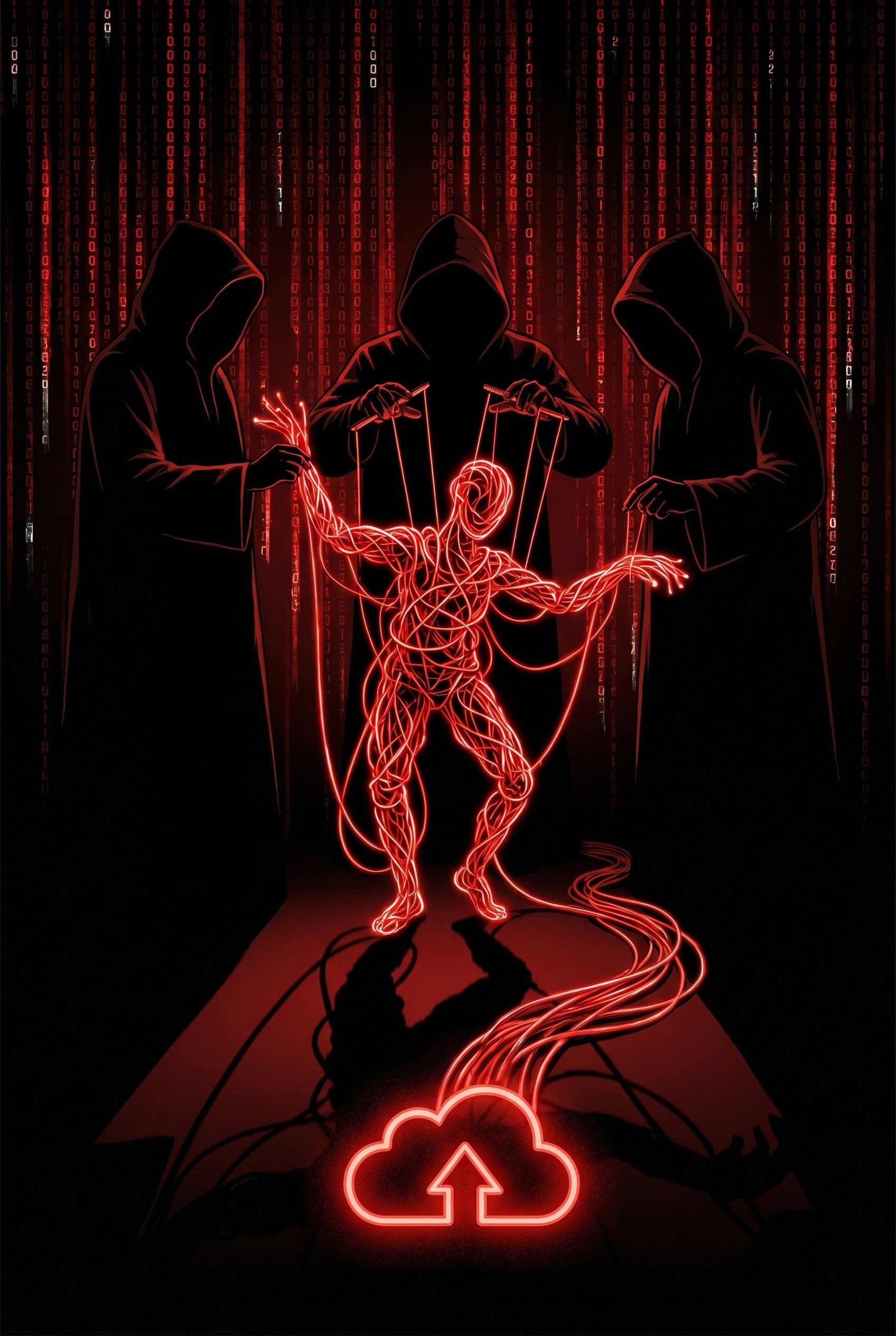

🦊 Хакери Harvester використовують Microsoft Graph API для керування бекдором GoGra

Кіберзлочинне угруповання Harvester розгорнуло нову версію свого шкідливого ПЗ GoGra, націлену на системи Linux у Південній Азії. Головна технічна особливість атаки полягає у використанні легітимного інструменту Microsoft Graph API та поштових скриньок Outlook як прихованого каналу керування. Завдяки використанню офіційних сервісів Microsoft, трафік зловмисників виглядає як звичайна робота користувача з хмарними сервісами, що дозволяє успішно обходити системи захисту периметра мережі.

Згідно зі звітом дослідників, шкідливий код написаний мовою Go, що забезпечує його кросплатформність та складність для аналізу. Після потрапляння в систему GoGra збирає інформацію про мережеве оточення, встановлене ПЗ та права користувача. Отримані дані передаються на сервер зловмисників через API-запити до хмари Azure. Це дозволяє хакерам завантажувати додаткові модулі для шпигунства або викрадення інтелектуальної власності. Хронологія розслідування вказує на те, що ця кампанія є частиною тривалої операції з кібершпигунства, орієнтованої на державні та телекомунікаційні сектори.