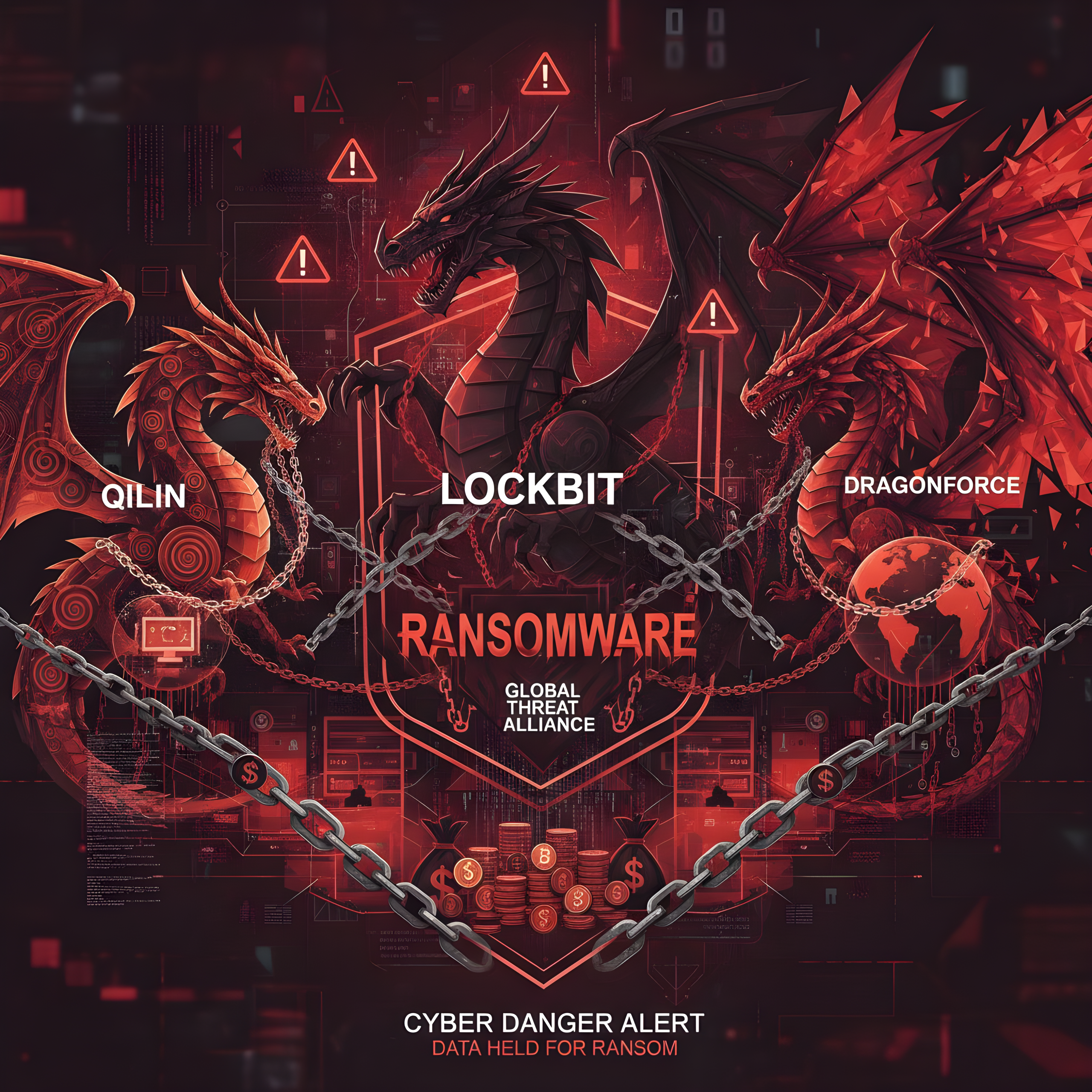

LockBit, Qilin, DragonForce об’єднуються для домінування 🔒

Три відомі групи ransomware — DragonForce, LockBit та Qilin — оголосили про створення стратегічного альянсу, що підкреслює постійні зміни в кіберзагрозовому ландшафті. За даними ReliaQuest у звіті про ransomware та кібершантаж за III квартал 2025 року, цей альянс є спробою фінансово мотивованих загрозових акторів проводити ефективніші атаки. Співпраця, оголошена незабаром після повернення LockBit, передбачає обмін техніками, ресурсами та інфраструктурою, що посилює операційні можливості кожної групи. Це може відновити репутацію LockBit серед афілійованих осіб після розгрому у 2024 році в рамках операції Cronos, яка призвела до захоплення інфраструктури та арешту деяких деяких членів. На піку LockBit атакувала понад 2500 жертв у всьому світі та отримала більше 500 мільйонів доларів викупу. Альянс збігається з появою LockBit 5.0, яка здатна атакувати системи Windows, Linux та ESXi, і була вперше рекламованою 3 вересня 2025 року на даркнет-форумі RAMP. Qilin, як найбільш активна група, заявила про понад 200 жертв лише за III квартал 2025 року, зосередившись на організаціях у Північній Америці; її активність зросла з IV кварталу 2024 року, коли було зафіксовано щонайменше 46 атак. Методи включають використання RaaS-моделі, експлуатацію вразливостей (наприклад, DragonForce використовувала недоліки SimpleHelp) та розширення на нові сектори, включаючи критичну інфраструктуру.

Вплив альянсу може призвести до зростання атак на критичну інфраструктуру та сектори, раніше вважені низькоризиковими, з потенційним відновленням домінування LockBit через фінансові мотиви та бажання помсти правоохоронним органам. ReliaQuest відстежує 81 сайтів витоку даних, що на 30 більше, ніж на початку 2024 року; найбільше жертв у професійних, наукових та технічних послугах (понад 375 суб’єктів), а також у виробництві, будівництві, охороні здоров’я, фінансах, роздрібній торгівлі, освіті, розвагах, інформаційних технологіях та нерухомості. За даними ZeroFox, у III кварталі 2025 року зафіксовано 1429 інцидентів ransomware та цифрового шантажу (R&DE), що менше, ніж 1961 у I кварталі, але Qilin, Akira, INC Ransom, Play та SafePay відповідають за 47% глобальних атак у II та III кварталах. Атаки розширюються на країни як Єгипет, Таїланд та Колумбія, уникаючи традиційних гарячих точок на кшталт Європи та США; більшість жертв — у США, Німеччині, Великобританії, Канаді та Італії. Цільовий фокус на Північній Америці пояснюється геополітичними мотивами, ідеологічними переконаннями та широким цифровим поверхом через хмарні сервіси та IoT-пристрої. Цільовий фокус на Північній Америці пояснюється геополітичними мотивами, ідеологічними переконаннями та широким цифровим поверхом через хмарні сервіси та IoT-пристрої. Рекомендації включають посилення моніторингу афілійованих мереж, обмін розвідданими про загрози та впровадження стійких практик кібербезпеки для зменшення ризиків у вразливих секторах.