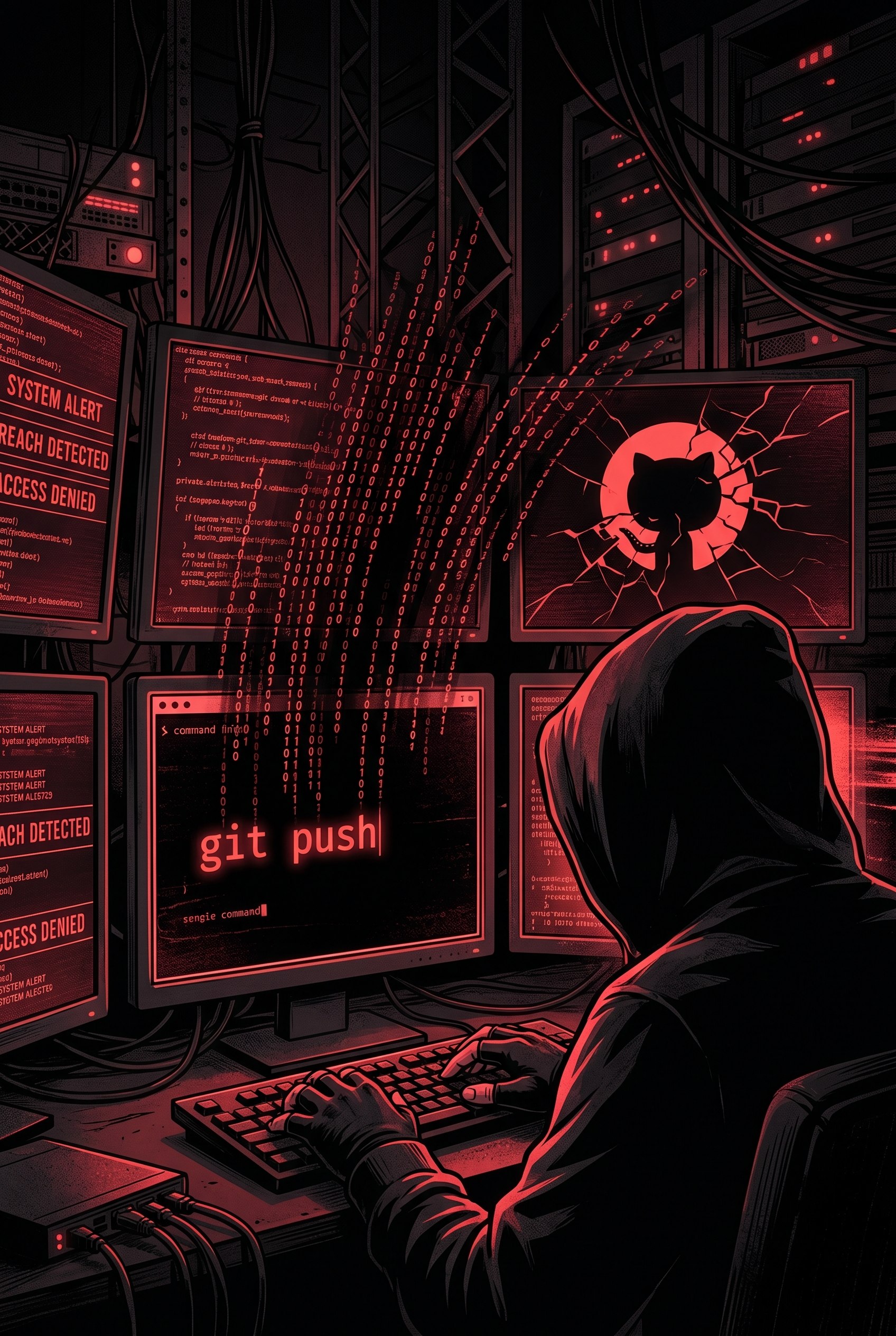

💻 Критична вразливість GitHub CVE-2026-3854: один git push — і сервер скомпрометований

Дослідники виявили критичну вразливість в інфраструктурі GitHub, що отримала ідентифікатор CVE-2026-3854 та CVSS-оцінку 8.7. Вона дозволяє будь-якому аутентифікованому користувачу, тобто будь-кому, хто має обліковий запис із правами на запис у репозиторій, виконати довільний код на серверах GitHub за допомогою однієї звичайної команди git push. GitHub підтвердив вразливість протягом 40 хвилин і закрив її на хмарній платформі github.com того ж дня. Примітно, що саме ця вразливість стала одним з перших критичних недоліків, виявлених у закритому бінарному коді за допомогою штучного інтелекту – цей факт дослідники назвали показником нової ери пошуку вразливостей.

Технічна суть атаки полягала в наступному: коли користувач виконує git push через SSH, запит проходить через внутрішній компонент babeld, який формує заголовок X-Stat з конфігураційними параметрами, розділеними крапкою з комою. Babeld копіював значення push-опцій прямо в цей заголовок без фільтрації символу «;», що і є роздільником полів. Це дозволяло зловмиснику «прокрасти» довільні поля в заголовок, перевизначити середовище виконання та зрештою виконати команди від імені системного користувача git, отримуючи повний контроль над файловою системою. На момент публічного розкриття інформації 88% самостійно розгорнутих серверів GitHub Enterprise Server залишалися невиправленими. GitHub провів власне розслідування телеметрії і підтвердив, що до публічного оголошення проблеми жодних зловмисних атак зафіксовано не було: усі виявлені аномальні запити відповідали тестовій активності самих дослідників.