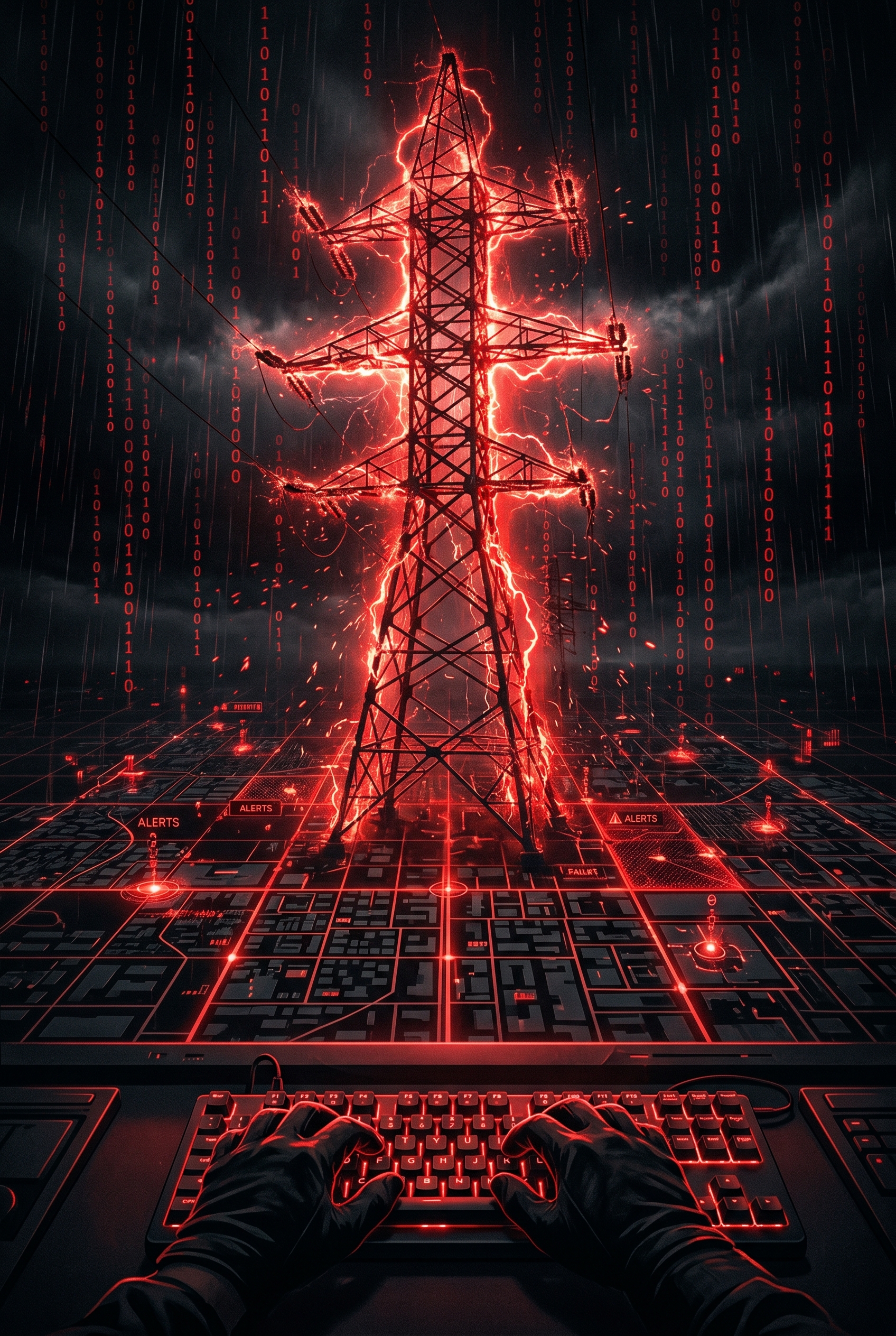

⚡️ Масштабна атака шифрувальника LockBit 4.0 на енергосистему Східної Азії

Група кіберзлочинців, відома як LockBit, активувала нову ітерацію свого шкідливого програмного забезпечення версії 4.0 для атаки на інфраструктуру розподілу електроенергії. Технічний аналіз показує, що зловмисники проникли в мережу через непатчену вразливість у VPN-шлюзі, який використовувався для віддаленого доступу співробітників. Після закріплення в системі, вірус-шифрувальник застосував новий метод паралельного шифрування файлів, що використовує потужність графічних процесорів на заражених серверах. Це дозволило зловмисникам заблокувати понад 10 терабайтів критично важливих даних, включаючи схеми управління підстанціями та бази даних споживачів, всього за 40 хвилин. Особливістю LockBit 4.0 є його здатність автоматично шукати та видаляти тіньові копії файлів та бекапи, що зберігаються в хмарних сховищах, підміняючи ключі доступу.

Наслідки атаки виявилися відчутними: автоматизована система управління перейшла в аварійний режим, що спричинило часткове відключення електропостачання в промислових районах. Технічні деталі свідчать, що хакери використали саморозповсюджуваний модуль, який сканує внутрішню мережу на наявність специфічних контролерів промислового обладнання. Код шифрувальника містить інструкції для виведення з ладу систем охолодження серверних кімнат шляхом подачі некоректних команд на термостати. На даний момент фахівці з реагування на інциденти намагаються ізолювати сегменти мережі, щоб запобігти подальшому поширенню вірусу. Вимоги щодо викупу були надіслані у вигляді зашифрованих повідомлень на робочі столи всіх користувачів корпоративної мережі.